10月21日,奇安信安全团队连获谷歌和Oracle官方致谢。谷歌官方发布补丁更新公告,修复了编号为CVE-2020-16002的高危漏洞,公开致谢奇安信代码安全实验室。Oracle发布第四季度关键补丁更新公告,公开致谢奇安信A-TEAM团队发现并报告了CVE-2020-14841高危漏洞。

CVE-2020-16002高危漏洞描述

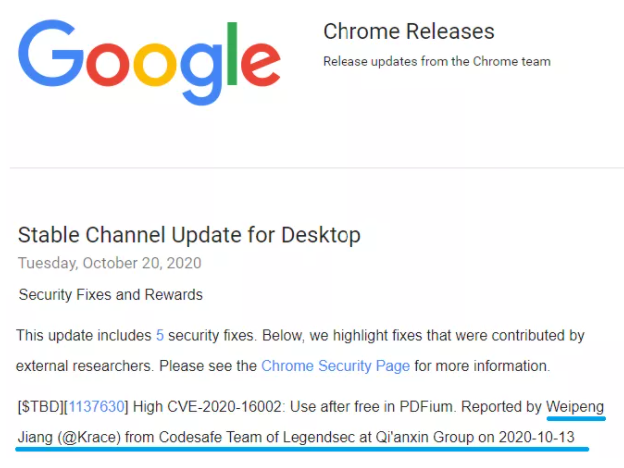

图:谷歌官方致谢截图

奇安信代码安全实验室研究人员发现了谷歌一个高危漏洞(CVE-2020-16002),第一时间向谷歌报告并协助其修复漏洞。CVE-2020-16002高危漏洞存在于Google Chrome媒体组件中,远程攻击者可创建一个特殊构造的Web页面,诱骗受害者访问该页面,触发释放后使用错误并在目标系统上执行任意代码,从而远程攻陷易受攻击的系统。目前,谷歌已解决这个漏洞问题,用户应尽快予以更新。

近期,奇安信代码安全实验室研究人员还为谷歌 Chrome 的其它版本发现了一个高危的释放后使用漏洞,目前该漏洞已修复。

奇安信代码安全实验室专注于软件源代码安全分析技术、二进制漏洞挖掘技术的研究与开发,实验室支撑国家级漏洞平台的技术工作,多次向国家信息安全漏洞库 (CNNVD)和国家信息安全漏洞共享平台 (CNVD)报送原创通用型漏洞信息。同时,还帮助微软、谷歌、苹果、Cisco、Juniper、Oracle、Adobe、VMware、阿里云、华为、施耐德等大型厂商或机构的产品发现了数百个安全漏洞。基于多年的技术积累,率先在国内推出了自主可控的源代码安全分析系统——奇安信代码卫士和奇安信开源卫士。

CVE-2020-14841高危漏洞描述

图:Oracle官方致谢截图

奇安信A-TEAM团队研究人员发现了Oracle公司旗下产品的一个高危漏洞(CVE-2020-14841)第一时间向Oracle报告。CVE-2020-14841高危漏洞是Oracle WebLogic产品中存在的一个安全漏洞,受此漏洞影响的版本包括10.3.6.0.0、12.1.3.0.0、12.2.1.3.0、12.2.1.4.0和14.1.1.0.0,未经身份验证的攻击者可以通过IIOP网络访问WebLogic Server利用此漏洞,成功利用此漏洞的攻击者可以接管当前Oracle WebLogic Server。

奇安信A-TEAM 团队专注于网络实战攻击研究、攻防安全研究、黑灰产对抗研究。早在Oracle第二季度关键补丁更新公告中,就被评为了“在线状态安全性贡献者”。A-TEAM 团队还曾多次率先提供Windows域、Exchange、Weblogic等重大安全问题的预警及可行的处置措施并获得官方致谢。同时,A-TEAM 还是奇安信CERT的支撑团队,在Web渗透、互联网底层协议分析、APT攻防对抗,前瞻性攻防工具预研等方面均积累了丰富的实战经验。

奇安信集团具备国内领先的漏洞挖掘和分析能力,连续多年获得CNVD优秀技术支撑单位和特殊贡献支撑单位荣誉,此次再获两大巨头公开致谢,是奇安信漏洞挖掘能力再次在全球范围内被肯定。

特别提醒:本网内容转载自其他媒体,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

站长资讯网

站长资讯网